Firmen kümmern sich bei ihrer ersten Webseite um günstige Anbieter, ein gutes Konzept, Suchmaschinenoptimierung, Konversionen und viele andere wichtige Dinge. Oft geht allerdings das vermeintlich wichtigste Thema unter: Wie optimiere ich die Sicherheit meiner Webseite? Ich möchte hier die wesentlichen Maßnahmen darstellen, die eine WordPress-Installation sicherer machen können.

Hinweis: Kein System ist 100% sicher! Die aufgeführten Maßnahmen sind nötig um eine System von Grund auf zu härten und gegen die gängigsten Angriffe von Script-Kiddies zu schützen. Bots sind die häufigsten Gegner einer WordPress-Installation und agieren eher zufällig, automatisiert, Schwachstellen ausnützend. Das jemand tatsächlich vor seinem Gerät sitzt und sagt, „ja, ich möchte jetzt die Webseite von XY hacken“, passiert seltener, ist aber auch deutlich schwieriger zu verhindern. Es sei ganz klar gesagt: Wenn jemand es tatsächlich darauf anlegen möchte und die Mittel hat, sind die Chancen trotz aller Maßnahmen gegeben, dass er oder sie auch einen Angriffspunkt und somit einen Einstieg findet.

Inhaltsverzeichnis:

Absichern lassen von einem Profi

Auch wenn das gleich zu Beginn dieses Artikels etwas entmutigend ist: Am besten lässt man seine WordPress Webseite vom Profi absichern. Nur wer sicher ist auf dem Gebiet, weiß wo er hinlangen muss und was wirklich getan werden muss, damit eine Webseite weitestgehend abgesichert wird. Ich versuche im folgenden die Schritte zur Absicherung auch für Nicht-Profis nachvollziehbar zu halten. Aber wer hier ein wenig unsicher ist, sollte dann am Ende doch lieber jemanden fragen, der sich damit auskennt.

Warum WordPress Security-Maßnahmen?

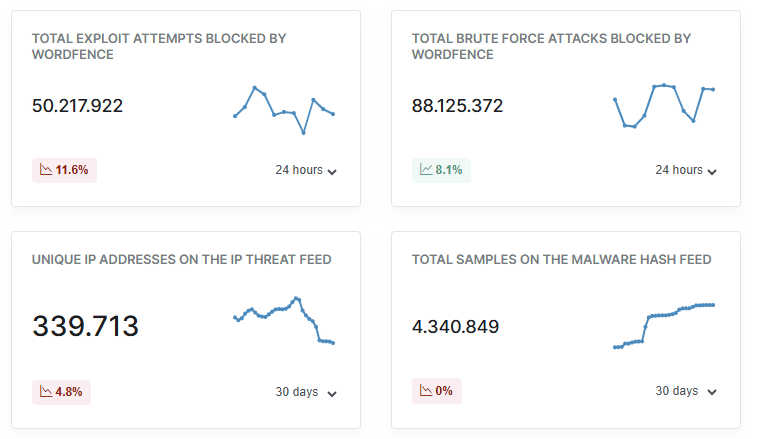

Wordfence, Hersteller eines der bekanntesten WordPress Security Plugins, zeigt in aktuellen Statistiken, dass allein durch deren Plugin täglich 88 Mio. Bruteforce Attacken und knappe 50 Mio. Malware Attacken auf WP Webseiten abgewehrt werden. Die Menge insgesamt muss um ein Vielfaches höher sein, weil ja A) nicht jede Webseite Wordfence nutzt und B) viele Webseiten gar nicht abgesichert sind. Allein die schiere Masse an Attacken zeigt, dass es sich bei den meisten Angriffen um hauptsächlich automatisierte handelt. Diese gilt es zu verhindern bzw. abzublocken.

Typische Einfallstore in WordPress Websites

Während viele denken, dass der Login-Bereich die häufigste Stelle ist, an der Angriffe auf WordPress erfolgreich sind, sind es vor allem Probleme beim Hosting und Sicherheitslücken in Themes und Plugins, die als typischste Einfallstore in WordPress gelten. Die Auswahl eines guten Webhosters ist das A und O, neben dem Einspielen von Updates und der Absicherung über komplexe Passwörter. Auch die Wahl von Themes und Plugins aus unsicheren Quellen kann Backdoors, Schadcode und schlichtweg Sicherheitslücken durch schlampige Programmierung enthalten.

WP, Plugins und Theme aktuell halten

Zuallererst die wichtigste Empfehlung von allen: WordPress, Plugins und installierte Themes sollten IMMER aktuell gehalten werden. D.h. ich empfehle mindestens monatlich Updates einzuspielen. Über veraltete Software entstehen über die Zeit Sicherheitslücken, die ausgenutzt werden können. Ein gepflegtes, aktuelles System ist die halbe Miete gegen Angriffe von Außen! Und es sollte geprüft werden, ob alle Bestandteile von WP überhaupt noch Updates erhalten, d.h. noch weiterentwickelt werden. Wenn nein, sammeln sich Sicherheitslücken an. So prüfst du, ob deine Plugins und Themes veralten.

Sicherheits-Plugins für WordPress

Es gibt eine ganze Reihe Sicherheits-Plugins für WordPress, die die wichtigsten Sicherheitsproblematiken abfangen oder zumindest checken und darauf hinweisen. Welches verwendet wird, muss jeder für sich entscheiden. Da ich etwas paranoid beim Thema Sicherheit bin, verwende ich alle aufgelisteten Plugins, auch wenn sich manche Features überschneiden.

Solid Security installieren

Solid Security (früher iThemes Security) ist ein beliebtes WordPress-Plugin, das grundlegenden Schutz vor den häufigsten Bedrohungen bietet. Es hilft, die Website automatisch gegen Brute-Force-Angriffe, unsichere Passwörter und bekannte Schwachstellen abzusichern. Das Plugin überwacht die Seite auf verdächtige Aktivitäten, blockiert bösartige IP-Adressen und unterstützt Website-Betreiber mit einer einfachen, geführten Einrichtung. So lässt sich die Sicherheit auch ohne tiefgehende technische Kenntnisse schnell und effektiv verbessern.

In der Pro Version erhält man noch mehr Sicherheitsebenen. Hier findest du einen detaillierteren Bericht zu Solid Security. Mein absolutes Standard Security Plugin für WordPress.

Wichtige Features (Free-Version):

- Brute-Force-Schutz (IP-Sperren)

- Zwei-Faktor-Authentifizierung (2FA)

- Passwort-Richtlinien

- Dateiänderungserkennung

- Schwachstellen-Scanner (WordPress, Plugins, Themes)

- Login-URL ändern

- Benachrichtigungen bei verdächtigen Aktivitäten

- Blockieren bösartiger IPs

- Geführte Einrichtung mit Vorlagen

Block Bad Queries

Block Bad Queries (BBQ) ist ein leichtgewichtiges WordPress-Plugin, das automatisch alle eingehenden Anfragen auf schädliche oder unsinnige Muster prüft und diese blockiert. Es schützt die Website vor typischen Angriffen wie SQL-Injections, Cross-Site-Scripting und bösartigen Bots, indem es verdächtige URL-Parameter, zu lange Anfragen oder bekannte Angriffsbefehle filtert. Das Plugin funktioniert komplett ohne Konfiguration: Einfach installieren und aktivieren – der Schutz läuft sofort im Hintergrund und entlastet so auch den Server.

Wichtige Features:

- Blockiert schädliche URL-Anfragen und verdächtige Muster automatisch

- Schutz vor SQL-Injections, XSS und bösartigen Bots

- Plug-and-Play: keine Einstellungen nötig, sofort aktiv

- Kein Eingriff in .htaccess oder Datenbank

- Verbesserte Performance durch Abwehr unnötiger Serveranfragen

- Keine Speicherung von Nutzerdaten, DSGVO-konform

BBQ blockiert verdächtige Anfragen an die Webseite und die Datenbank und stellt somit eine große erste Hürde für Angreifer dar. Plug and Play. Eine absolute Empfehlung für die Basis-Sicherheit.

Wordfence

Wordfence ist ein umfassendes WordPress-Sicherheitsplugin, das deine Website durch eine Web Application Firewall (WAF) und einen Malware-Scanner schützt. Die Firewall filtert und blockiert schädliche Anfragen, bevor sie WordPress erreichen, und verhindert so Angriffe wie Brute-Force, Hacking oder die Ausnutzung bekannter Schwachstellen. Der Malware-Scanner überprüft regelmäßig alle Dateien, Plugins und Themes auf Manipulationen und Schadcode. Wordfence informiert dich bei verdächtigen Aktivitäten und bietet Lösungsvorschläge. Die Einrichtung ist einfach, der Schutz läuft nach Aktivierung im Hintergrund.

Wichtige Features (Free-Version):

- Web Application Firewall (WAF) zum Blockieren schädlicher Anfragen

- Regelmäßiger Malware- und Sicherheitslücken-Scan (WordPress-Core, Plugins, Themes)

- Schutz vor Brute-Force-Angriffen (Limit Login Attempts, IP-Sperren)

- Überwachung und Benachrichtigung bei verdächtigen Aktivitäten

- Prüfung und Wiederherstellung veränderter Dateien

- Zwei-Faktor-Authentifizierung (2FA) für den Login

- Live-Überwachung des Website-Traffics

- IP-Blockierung und Blacklist-Funktion

- Einfache Installation und Konfiguration

Wordfence ist neben iThemes das Security Plugin meiner Wahl. Vor allem, wenn der Hack schon passiert ist, ist Wordfence super geeignet um A) die Malware aufzuspüren B) die Website zu bereinigen (zB kompromittierte Core Files) C) abzusichern mit Hilfe einer effektiven Firewall. Hier findest du Wordfence in der Review.

Hide My WP installieren (kostenpflichtig)

Spitzenmäßiges Plugin, dass nicht nur Firewall-Funktionalität liefert, sondern vor allem vor den automatisierten Angreifern das System WordPress als solches versteckt. So gerät die Site erst gar nicht in das Visier der Angreifer. Das Plugin ist auf Themeforest Platz 1 und somit das meistverkaufte Security Plugin für WordPress.

Login Versuche in WordPress mit Plugin verhindern

Viele Angriffe auf WordPress finden am Login statt. Mit Limit Login Attempts kann man diesen so einstellen, dass zum Beispiel maximal 5 Login-Versuche erlaubt sind, bevor der Angreifer für eine bestimmte Zeit ausgesperrt wird. Diese Funktion ist in Plugins wie Solid Security oder Wordfence bereits enthalten. Wer kein umfangreiches Plugin einsetzen will, kann dieses verwenden. Ist aber nur eine Sicherheitslösung für den Loginbereich, keine ausreichende Firewall-Lösung.

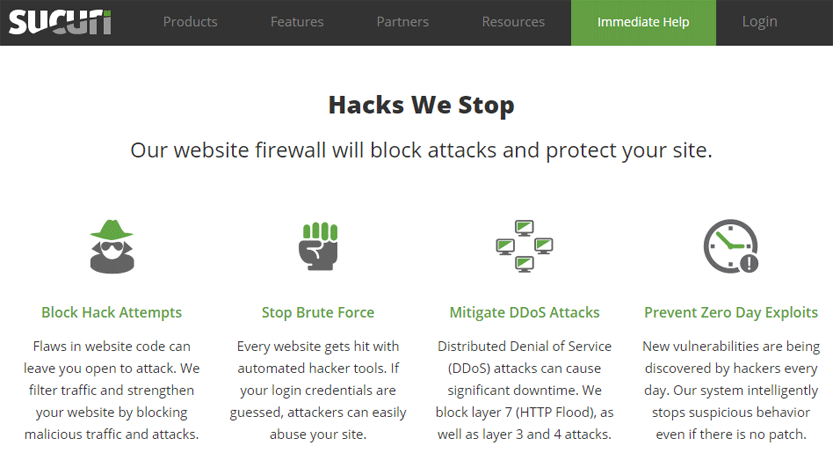

Sucuri nutzen

Sucuri ist der bekannteste und beste Dienst, den es für WordPress gibt um eine Webseite abzusichern. Das Prinzip ist folgendes: Der Webseite wird eine Web Application Firewall (WAF) vorgeschalten. D.h. jede Anfrage an die WordPress Webseite leitet erstmal durch den Sucuri Server und wird gefiltert und geprüft. Ist die Anfrage verdächtig (zum Beispiel ein versuchter Hack), wird sie blockiert. Securitymaßnahmen in WordPress selber sind dadurch theoretisch erstmal nicht mehr nötig, weil Sucuri schon durch die WAF alles neutralisiert, was gefährlich werden könnte.

Und wird man doch mal gehackt, entfernt Sucuri den Hack innerhalb weniger Stunden.

Ich selber nutze den Service bei einigen meiner Projekte und auch bei Kunden und war immer sehr zufrieden. Hier nochmal die Vorteile/Features von Sucuri:

- Malware und Hack Repair

- Ständige Hack-Überwachung

- Schutz vor Blacklisting

- Stop von Hackversuchen

- Schutz vor DDoS Attacken

- Schnellere Performance durch CDN

- Firewall

- 30 Tage Geld zurück Garantie

Der Dienst ist nicht kostenlos, aber sicher sein Geld wert, wenn man von seinem Webauftritt abhängig ist. Es gibt nichts geschäftsschädigenderes im Netz, als wenn man an seine Kunden Viren verteilt, weil diese auf der verseuchten Firmenwebseite gesurft sind.

Preislich beginnt Sucuri bei 229,-$ pro Jahr.

Security Hack Report von Sucuri

Sucuri bringt regelmäßig Hack Reports heraus und teilt so seine Erfahrungen über Hacks auf WP Websites. Ein Auszug aus dem letzten Report:

- 39,1 % der gehackten CMS-Websites waren zum Zeitpunkt der Infektion veraltet.

- 49,2 % der kompromittierten Seiten enthielten mindestens eine Backdoor.

- 14 % der betroffenen Seiten hatten mindestens ein verwundbares Plugin oder Theme.

- Häufig veraltete und unsichere Plugins waren z.B. Elementor Pro, Freemius Library und Advanced Custom Fields.

- Auf 20,3 % aller infizierten Seiten wurde SEO-Spam gefunden.

- 38,3 % der kompromittierten Datenbanken enthielten versteckte SEO-Spam-Links, meist zu gefälschten Medikamenten oder Glücksspiel.

- 5,1 % der kompromittierten Websites hosteten Phishing-Inhalte.

- 4,2 % der gehackten Seiten hatten mindestens ein gefälschtes Plugin installiert.

- 2,1 % der betroffenen Seiten enthielten schädliche Cronjobs, die Malware nachluden.

- Insgesamt wurden über 4,1 Mio. Spam-Dateien und rund 431.000 Spam-Datenbankeinträge bereinigt.

Manuelle Sicherheitsmaßnahmen in WordPress

Wer kein Plugin verwenden möchte, kann die wichtigsten WordPress Sicherheits-Maßnahmen auch manuell durchführen. Wer ebenso paranoid ist wie ich, führt diese manuell durch und verwendet parallel noch zusätzlich die WordPress Sicherheits-Plugins. So kann man auf Nummer sicher gehen.

Neuen Administrator anlegen, alten löschen

Erstelle direkt nach der Installation einen neuen Administrator-Benutzer. Logge dich mit diesem ein und lösche den Standard-Benutzer „admin“. Somit schützt du dich schon gegen die Standard-Angriffe, bei denen versucht wird für das Backend Administrator-Anmeldedaten herauszufinden. Zu finden im WordPress-Menü „Benutzer“.

Verwende sichere Passwörter

Ein Passwort sollte ausreichend lang sein, nicht zu erraten (also keine richtigen Wörter, Namen, Geburtsdaten, …) und mindestens eine Zahl und ein Sonderzeichen beinhalten (!“§$%&/()=@+*#-). Ein gutes Beispiel wäre zum Beispiel: P@ssssw0rt1! (nicht verwenden!) Durch Sicherheits-Plugins, wie zum Beispiel Solid Security kann man sichere Passwörter für Benutzergruppen als Pflicht einstellen, allerdings hat WordPress die Passwort-Vorgaben ohnehin in neueren Versionen optimiert.

Umbenennen des wp-content Ordners

Diese Maßnahme solltest du durchführen, bevor du irgendetwas installierst (mit Außnahme ggfs. der Security Plugins, die bei dieser Maßnahme behilflich sein können) oder Content erstellt hast. Du benennst den wichtigsten Ordner deiner WordPress-Installation (/wp-content) um, damit Angreifer gar nicht erst wissen, wo sie die meisten Schwachstellen suchen müssen. Das kannst du entweder selber machen oder aber du verwendest das Plugin Solid Security und lässt von diesem den Ordner umbenennen.

Neue Sicherheitsschlüssel in der wp-config.php

Erstelle auf der folgenden Seite neue Sicherheitsschlüssel, welche für die Authentifizierung zuständig sind und überschreibe die alten in deiner wp-config.php. https://api.wordpress.org/secret-key/1.1/salt/. Auch das kann über Solid Security gelöst werden.

Verschieben der wp-config.php eine Ebene höher

Insofern du die administrativen Rechte dazu hast: verschiebe die wp-config.php eine Ebene höher als das Root Verzeichnis deiner WordPress-Installation, um auch hier Standard-Angriffen vorzubeugen. Wenn du keine Rechte hast, frage bei deinem Webhoster an.

Fehlermeldungen bei Login weniger aussagekräftig machen

Mit dem folgenden Code kann man verhindern, dass bei Login-Versuch eine Fehlermeldung à la „Das Passwort“ ist falsch erscheint. Ansonsten weiß der Angreifer nämlich schon, dass zumindest der Benutzername gestimmt hat. In die functions.php

function explain_less_login_issues(){ return 'ERROR: Entered credentials are incorrect.';}

add_filter( 'login_errors', 'explain_less_login_issues' );

Böse Codeeinschleusung verhindern – 7G Firewall

Sichere deine Website mit der BBQ Firewall manuell ohne Plugin ab. Dazu kannst du dir die Codebasis der 7G Firewall holen.

Installation:

Füge den 7G-Code in die .htaccess-Datei im Hauptverzeichnis deiner Website (oder in die Apache-Konfiguration) ein und teste alles gründlich. Nach erfolgreichem Test bist du fertig: Die 7G-Firewall schützt deine Seite unauffällig und ressourcenschonend. Eine echte „einmal einrichten und vergessen“-Lösung.

So gehst du vor:

- Akzeptiere die Bedingungen, lade 7G herunter und entpacke die Datei.

- Erstelle ein Backup deiner aktuellen .htaccess-Datei.

- Kopiere den gesamten 7G-Code und füge ihn in deine root-.htaccess ein.

- Speichere die Änderungen und lade die Datei auf deinen Server hoch.

- Teste deine Website gründlich (siehe nächste Schritte).

Backend-Editieren verbieten

Mit dem folgenden Code in der functions.php wird verhindert, dass im Backend Themes und Plugins über den Backend-Editor geändert werden können. So kann das auch kein Hacker, der in das Backend eingebrochen ist.

define('DISALLOW_FILE_EDIT', true);

Die Versionsnummer von WordPress verstecken

Hackern ist es natürlich sehr lieb, wenn sie schnell checken können, welche Version die WordPress-Installation hat. Somit können sie leichter Sicherheitslücken erkennen. Mit dem folgenden Code in der functions.php wird diese Information versteckt. Diese Maßnahme ist eher nice to have.

function no_generator() { return ''; }

add_filter( 'the_generator', 'no_generator' );

Man sollte übrigens auch die Readme.html und Liesmich.html im Installationspfad löschen. Achtung: können bei einem Update wieder auftauchen. Diese Maßnahme ist eher nice to have.

wp-config.php und .htaccess Rechte einschränken

Die Rechte der wp-config.php (die hoffentlich im Ordner über der Bloginstallation liegt (siehe Punkt 4)) sollte auf 400 gesetzt werden. Die der .htaccess auf 644 (oder besser 444, wenn WordPress keine automatischen Änderungen vornehmen muss). Bei bereits erfolgtem Hack hat diese Maßnahme eher keine Wirkung mehr.

Generelle Verzeichnis- und Dateirechte

Auch wenn manchmal die Rede davon ist, dass zum Beispiel der Ordner wp-content mit 777 Rechten versehen sein sollte, ist das nicht nötig. Am besten die Dateirechte auf 644 und die Verzeichnisrechte auf 755 setzen.

Ein anderes Präfix für die Datenbank wählen

Um auch Angriffen auf die WordPress MySQL Datenbank zu erschweren, macht es Sinn ein anderes Präfix als wp_ für die Datenbanktabellen zu verwenden. Zum Beispiel wp32ng_TABELLENNAME.

Das Uploadsverzeichnis vor Auflistung der Files sichern

Speichere eine leere index.php in das Uploads Verzeichnis. So kann niemand den Inhalt des Ordners im Browser ausgeben. Besser: Absichern über eines der Firewall Plugins.

WordPress, Themes und Plugins aktuell halten

Alle Sicherheitsmaßnahmen nützen nichts, wenn man ein uraltes System mit veralteten Plugins oder Themes betreibt. Daher muss!!! man darauf achten, alles auf dem neuesten Stand zu halten. Aber WordPress macht es einem hier ja ziemlich einfach.

HTTP Header setzen

Mit Hilfe von HTTP Headers lässt sich die Security einer Website noch einmal deutlich steigern. Wenn ein Browser eine Website anfordert, antwortet der Webserver mit der Website und dem Inhalt in einem HTTP Response Header. Darüber kann der Browser auf Sicherheitsrichtlinien hingewiesen werden, die eingehalten werden müssen. So kann z.B. verboten werden iFrames von fremden Domains zu laden, sondern nur von der Domain der Website ansich. Auch das Ausführen von fremden Scripten (sogenanntes XSS Cross Site Scripting) kann unterbunden werden.

Ebenso die Nutzung von SSL kann vorgeschrieben werden, sowie vorgegeben werden, von welchen Quellen überhaupt Scripte geladen werden können (z.B. die eigene Domain und Google Server für die Schriftarten, sonst aber von keinem anderen Server). All das sichert eine Website deutlich ab.

Es gibt einige Header, die man zB über ein Plugin einfach in WordPress integrieren kann. Andere wiederum sind etwas komplizierter zu implementieren. Eine schöne Aufstellung dazu findest du unter: https://kulturbanause.de/blog/http-security-header/

Einschlägige Exploit Datenbanken beobachten

In bestimmten Portalen kann man nachverfolgen, welche Sicherheitslücken für WordPress und verwendete Plugins bestehen und dann ggf. reagieren. Ich weiß nicht ob man das posten sollte, aber hier wäre eine Datenbank: http://www.exploit-db.com/.

Fazit: WordPress ist nicht weniger sicher als andere Content Management Systeme, wenn man bestimmte Sicherheitsregeln einhält. Diese Tipps liefern eine gute Grundhärtung von WordPress Blogs. Ich weiß, ich habe evtl. 1 oder 2 Plugins mehr installiert als nötig. Aber das liegt daran, dass ich bei Sicherheitsrisiken sehr sehr vorsichtig bin. 100%-ige Garantie auf Sicherheit ist natürlich nicht möglich, da dass System, auf welchem WordPress installiert wurde, ebenso abgesichert sein muss und die Vielzahl an fremd entwickelten Plugins auch immer mit einem gewissen Risiko behaftet sind. Aber wie gesagt, besteht dieses Problem bei allen Open Source Content Management Systemen gleichermaßen. Und brauchst du Hilfe um deine Webseite abzusichern oder deine Webseite wurde gehackt? Ich helfe gerne.

WordPress Sicherheitsmaßnahmen erweitern

Über die Zeit haben sich noch weitere Securitymaßnahmen für WordPress als wirksam bewährt. Ich hänge daher hier auch gleich meinen anderen Artikel an, den ich eine Zeit lang separat in meinem Blog stehen hatte. Ich denke es macht Sinn, beide Artikel auf einer Seite darzustellen:

Verzeichnisrechte massiv einschränken

Die aufwändigste und extremste Variante der Absicherung einer Seite, ist meiner Ansicht nach die Entfernung von ALLEN Schreibrechten auf Ordner und Dateien, wo es nur möglich ist. Wenn selbst der Webserver keine Schreibrechte hat, ist es für Angreifer deutlich schwerer Scripts auf den Webserver hochzuladen. Meine Empfehlung für Hardcore-User: Schreibrechte nur auf die folgenden Ordner und Dateien geben

Die aufwändigste und extremste Variante der Absicherung einer Seite, ist meiner Ansicht nach die Entfernung von ALLEN Schreibrechten auf Ordner und Dateien, wo es nur möglich ist. Wenn selbst der Webserver keine Schreibrechte hat, ist es für Angreifer deutlich schwerer Scripts auf den Webserver hochzuladen. Meine Empfehlung für Hardcore-User: Schreibrechte nur auf die folgenden Ordner und Dateien geben

- upload-Ordner in wp-content

- Bestimmte Ordner von Caching-Plugins

- Sitemap-Files

ALLE anderen Ordner und Dateien kommen für den Betrieb einer WordPress-Seite ohne Schreibrechte aus, da sie ja nur geöffnet und gelesen werden müssen vom Webserver. Der Nachteil: Bei Änderungen am Theme oder der wp-config.php, der .htaccess oder aber auch an Plugins (Updates, Installationen, Löschungen, etc.) müssen die Rechte vorrübergehend wieder gelockert werden (Achtung: upgrade-Ordner bei Updates nicht vergessen). Das halte ich für einen vertretbaren Aufwand verglichen mit dem Plus an Sicherheit.

PHP Ausführung in Upload Ordner verhindern

Da man dem Webserver nicht die Schreibrechte im Upload-Ordner nehmen kann, ist dieser Ordner besonders gefährdet. Daher macht es Sinn, in diesem Ordner (und allen Unterordnern) die Ausführung von PHP zu verhindern. Am einfachsten geht das mit dem folgenden Befehl in einer .htaccess Datei im Upload-Ordner

<Files *.php> Deny from All </Files>

Das gleiche kann man übrigens auch mit Pearl-Scripts machen:

<Files *.pl> Deny from All </Files>

Uploads dieser Dateien sind somit wirkungslos. In folgenden Ordnern macht es ebenfalls Sinn die Ausführung von PHP und Pearl Skripten zu verhindern:

- wp-content (Achtung: manche Plugins machen das nicht mit)

- wp-includes

Schreibrechte von .htaccess-Dateien entfernen

Wenn man nicht generell Schreibrechte entfernen möchte, sollte man zumindest den wichtigsten Dateien die Schreibrechte nehmen. Bei der wp-config.php ist das klar. Die .htaccess vergessen viele. Dabei werden auch diese Files des öfteren kompromittiert, so dass zum Beispiel automatische Weiterleitungen der eigenen Webseite auf Virenschleudern stattfinden. Von daher sollte man von .htaccess Dateien die Schreibrechte entfernen.

Bestimmte Dateiformen sperren

Es gibt Dateien, die Infos über die Version von WordPress und Plugins verraten. Zum Beispiel liesmich.html oder Textdateien. Diese müssen nicht geöffnet werden können. Daher nimmt man ihnen am besten die Leseberechtigung. So vermeidet man es auch, diese Dateien löschen zu müssen. Durch Updates und Neuinstallation kann das ziemlich lästig sein.

Options All -Indexes <files readme.html> Order allow,deny Deny from all </files> <files *.sql> Order allow,deny Deny from all </files> <files *.zip> Order allow,deny Deny from all </files> <files liesmich.html> Order allow,deny Deny from all </files> <files .htaccess> order allow,deny deny from all </files> <files *.txt> Order allow,deny Deny from all </files> <files license.txt> Order allow,deny Deny from all </files> <files error_log> Order allow,deny Deny from all </files>

WordPress Version verstecken

Zudem kann man verhindern, dass die WordPress-Version im Header der Seite ausgegeben wird. Folgender Befehl gehört in die functions.php

function wpbeginner_remove_version() {

return '';

}

add_filter('the_generator', 'wpbeginner_remove_version');

Server-Signatur deaktivieren

Ganz paranoide können auch Infos über den Webserver deaktivieren. Folgender Befehl gehört in die .htaccess

ServerSignature Off

Überwachen von WordPress

Es gibt Möglichkeiten Eindringlinge auf einem Webserver zu erkennen. Richtige Profis verwischen ihre Spuren. Aber die meisten legen ihre PHP Dateien ab und scheren sich nicht darum. Es gibt Shell-Befehle, mit denen man auf einem Linux Server seine Webseite nach geänderten Dateien durchsuchen kann. Die, die einem komisch vorkommen, sollte man prüfen. Diese Überwachung baut man am besten in eine .sh Datei, die per Cronjob einmal täglich ausgeführt wird und das Ergebnis an eine E-Mail-Adresse schickt. Hast du nämlich einen Eindringling, der auf deiner Webseite Malware verteilt, WILLST du das schnellstmöglich wissen. Bekommt Google nämlich Wind davon, kann es Ihnen passieren, dass Ihre Seite deindexiert wird. Unter Umständen der absolute Super-GAU.

Suchen nach geänderten Dateien

Der folgende Befehl sucht nach PHP-Dateien, die in den letzten 24 Stunden geändert wurden und schreibt das Ergebnis in eine Temp-Datei.

find /absolutepath/towebsite/public_html -mtime -1 -name "*.php" -printf '%TY-%Tm-%Td %TT\t%p\n' >> file.tmp

Das Gleiche macht man mit .js Dateien (und evtl. auch mit .pl Dateien)

Suche nach verdächtigem Code in PHP Dateien

Eindringlinge schleusen auch gerne bösartigen Code in wichtige PHP Dateien, wie die index.php. Du kannst zum Beispiel alle in den letzten Tagen geänderten PHP Files auf bestimmten Code durchsuchen.

find /absolutepath/towebsite/public_html -mtime -7 -name "*.php" | xargs grep -l -i "eval\|base64_decode\|iframe\|pharma\|viagra\|file_get_contents" >> file.tmp

Den Upload Ordner von WordPress nach PHP Dateien durchsuchen

PHP Files haben im Upload-Ordner nichts zu suchen. Daher sucht man am besten täglich danach um Einbrüche zu erkennen.

find /absolutepath/towebsite/public_html/wp-content/uploads -name "*.php" -print >> file.tmp

Datei- und Verzeichnisrechte im Auge behalten

Wenn man viel an seiner Webseite ändert, sollte man die Rechte im Auge behalten. Ordner, die mit 777 offen wie ein Scheunentor sind, sollte man schleunigst schließen. Da das sehr anstrengend sein kann, macht man das am besten automatisiert. Folgende Abfragen durchsuchen alle Files und Ordner und geben die aus, die evtl. eine zu lockere Sicherheit aufweisen. Achtung: die hier angegebenen Werte müssen an die jeweilige Webserver und Benutzerrecht-Umgebung angepasst werden. Auf 777 sollte man allerdings immer prüfen.

find /home -type d -perm 0777 >> file.tmp find /home -type f -perm 0777 >> file.tmp find /home -type d -perm 0007 >> file.tmp find /home -type f -perm 0007 >> file.tmp find /home -type d -perm 0407 >> file.tmp find /home -type f -perm 0407 >> file.tmp find /home -type d -perm 0607 >> file.tmp find /home -type f -perm 0607 >> file.tmp find /home -type d -perm 0707 >> file.tmp find /home -type f -perm 0707 >> file.tmp find /home -type d -perm 0747 >> file.tmp find /home -type f -perm 0747 >> file.tmp find /home -type d -perm 0767 >> file.tmp find /home -type f -perm 0767 >> file.tmp find /home -type d -perm 0757 >> file.tmp find /home -type f -perm 0757 >> file.tmp find /home -type d -perm 0557 >> file.tmp find /home -type f -perm 0557 >> file.tmp find /home -type d -perm 0577 >> file.tmp find /home -type f -perm 0577 >> file.tmp find /home -type d -perm 0177 >> file.tmp find /home -type f -perm 0177 >> file.tmp find /home -type d -perm 0077 >> file.tmp find /home -type f -perm 0077 >> file.tmp

Verschicken der Ergebnisse per E-Mail

Die Ergebnisse verschickt man dann zum Beispiel über den Befehl

mailx -s "Webserver File-Changes" email@tome.de <file.tmp

Prüfen, ob eine WordPress Seite bereits gehackt wurde

Es gibt Anbieter wie Sucuri, die die eigene Webseite auf Malware, bösartigen Code, SPAM, Blacklisteinträge, etc. testen können. Eine Seite, die bereits verseucht ist, kann man absichern wie man will. Bevor man also die hier gelisteten Maßnahmen betreibt, sollte man erstmal checken, ob die WordPress Webseite zum aktuellen Zeitpunkt noch sauber ist. Sonst ist eine Neuinstallation ggfs. vorab nötig. Noch besser als der Online Scanner von Sucuri, ist das Plugin für WordPress. Es testet nicht nur das Theme und die WordPress Core Files auf Schadcode und Veränderungen? Es gibt dem Seitenbetreiber auch die Chance eine Web Application Firewall einzurichten, die letzten veränderten Dateien anzuzeigen, sowie die uploads-, wp-content- und wp-includes-Ordner vor direktem PHP Zugriff zu schützen. Ein extrem guter Helfer vor und nach dem Hack. Und du solltest diese 16 Anzeichen checken, ob deine WordPress Website gehackt wurde.

Wenn deine Site gehackt und vom Hoster unter Quarantäne gestellt wurde, solltest du diese Schritte durchführen.

Absoluten Pfad verstecken

Achtung: Kommt bei Sucuri eine Warnung bezüglich eines offenen absoluten Pfades, ist dieser scheinbar relativ einfach auslesbar. Von daher sollte man in der .htaccess mit folgendem Befehl die Ausgabe von Fehlern unterbinden, die den absoluten Server-Pfad Ihrer WordPress-Installation mitgeben:

php_flag display_errors off

Zugriffe auf XML-RPC abstellen

Die XML-RPC-Schnittstelle ist dafür da, 3rd Party Programme oder Geräte mit WordPress zusammenarbeiten zu lassen. Meistens benötigt man das nicht, außer man möchte von Unterwegs per iPad etc. mit WordPress arbeiten oder möchte nicht auf TrackBack-Benachrichtigungen verzichten. Die Datei xmlrpc.php im WordPress Root Verzeichnis ist häufiger Angriffspunkt für DDOS-Attacken. Man kann den Zugriff entweder auf Serverebene deaktivieren oder tut dies in der .htaccess-Datei im root-Verzeichnis der WordPress-Installation.

<Files xmlrpc.php> Order Deny,Allow Deny from all </Files>

REST API schließen

Auch die REST API wird immer wieder ausgenutzt durch Hcaks. Wie man diese schließen kann, liest man hier.

Blockieren von großen Attacken auf Upload-Ziele

Ende 2019 und Anfang 2020 konnten Sicherheitsexperten Massen-Angriffe auf Upload-Ziele feststellen. Im Endeffekt werden typische Upload-Ziele in WP Seiten gescannt in der Hoffnung offene Tore zu finden. Diese Angriffe sind nicht nur gefährlich, sondern belasten auf den Webserver. Der Anbieter der 7G Firewall hat hierfür Direktiven für die .htaccess veröffentlicht, die dem Spuk ein Ende bereiten. Diese werden einfach zu den 7G Firewall Regeln dazugestellt.

# 7G Addon: Stop Aggressive Scanning for Uploads-Related Targets

# https://perishablepress.com/stop-aggressive-scanning-uploads/

# RewriteCond %{REQUEST_URI} /php(unit)?/ [NC,OR]

# RewriteCond %{REQUEST_URI} \.(aspx?|env|git(ignore)?|phtml|rar|well-known) [NC,OR]

# RewriteCond %{REQUEST_URI} /(cms|control_panel|dashboard|home_url=|lr-admin|manager|panel|staff|webadmin) [NC,OR]

# RewriteCond %{REQUEST_URI} /(adm(in)?|blog|cache|checkout|controlpanel|ecommerce|export|magento(-1|web)?|market(place)?|mg|onli(n|k)e|orders?|shop|tmplconnector|uxm|web?store)/ [NC,OR]

RewriteCond %{REQUEST_URI} (_timthumb_|timthumb.php) [NC,OR]

RewriteCond %{REQUEST_URI} /(install|wp-config|xmlrpc)\.php [NC,OR]

RewriteCond %{REQUEST_URI} /(uploadify|uploadbg|up__uzegp)\.php [NC,OR]

RewriteCond %{REQUEST_URI} /(comm\.js|mysql-date-function|simplebootadmin|vuln\.htm|www\.root\.) [NC,OR]

RewriteCond %{REQUEST_URI} /(admin-uploadify|fileupload|jquery-file-upload|upload_file|upload|uploadify|webforms)/ [NC,OR]

RewriteCond %{REQUEST_URI} /(ajax_pluginconf|apikey|connector(.minimal)?|eval-stdin|f0x|login|router|setup-config|sssp|vuln|xattacker)\.php [NC]

RewriteRule .* - [F,L]

Mehr Infos, wie man das einbindet findet ihr hier:

https://perishablepress.com/stop-aggressive-scanning-uploads/

Fazit: Je mehr Maßnahmen getroffen werden, die es Angreifern erschweren, Infos über WordPress-Installationen oder Zugänge zu diesen zu erhalten, desto besser. Security by Oscurity wird von manchem in Frage gestellt, weil es Profihacker nicht gänzlich behindert. Ich sehe das anders und vergleiche gerne mit Häusern: Nur weil ein Einbrecher auch eine Fensterscheibe einschlagen könnte um in ein Haus einzubrechen, lässt man nicht die Haustür sperrangelweit offen. Und brauchst du Hilfe um deine Webseite abzusichern oder deine Webseite wurde gehackt? Ich helfe gerne.

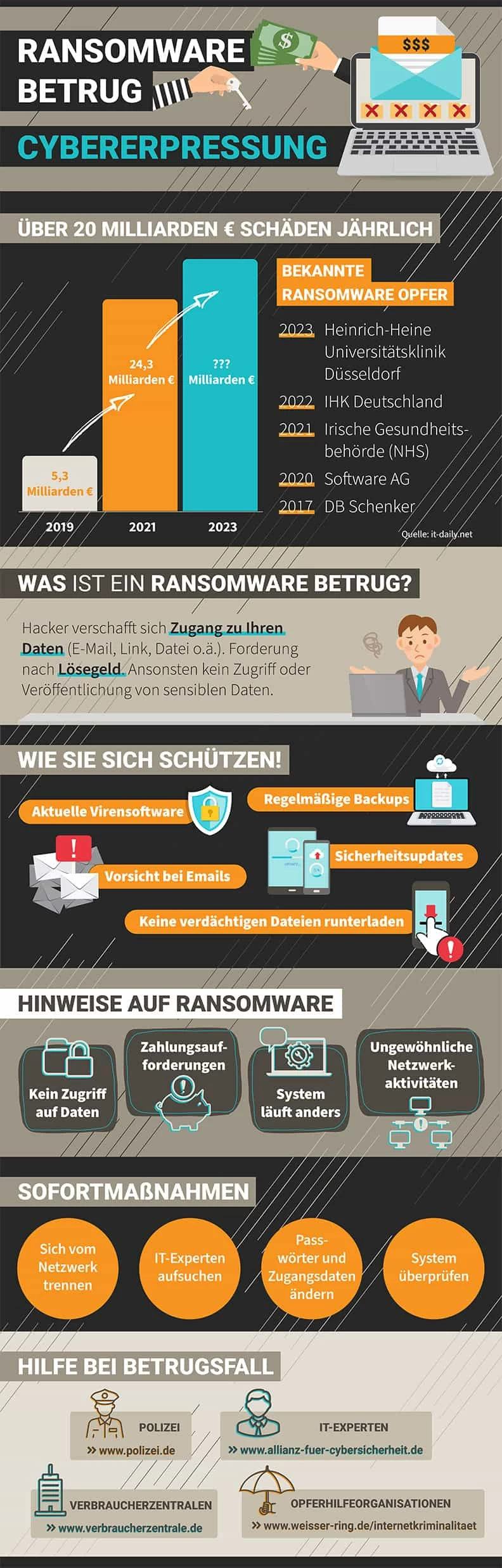

Schutz vor Ransomware

Ein weiterer kritischer Aspekt der Sicherheit, der nicht übersehen werden darf, ist der Schutz vor Ransomware. Ransomware ist eine Art von Malware, die die Daten eines Benutzers verschlüsselt und dann ein Lösegeld für die Entschlüsselung verlangt. WordPress-Websites sind ein häufiges Ziel für Ransomware-Angriffe, da sie oft wertvolle Daten enthalten und weit verbreitet sind. Es ist daher von entscheidender Bedeutung, Maßnahmen zu ergreifen, um Ihre Website vor Ransomware zu schützen.

Zum einen ist es wichtig, regelmäßige Backups Ihrer Website-Daten zu erstellen und diese an einem sicheren Ort aufzubewahren. Auf diese Weise kannst du im Falle eines Ransomware-Angriffs deine Website wiederherstellen, ohne das geforderte Lösegeld zahlen zu müssen. Darüber hinaus ist es ratsam, eine Sicherheitssoftware zu verwenden, die speziell entwickelt wurde, um Ransomware-Angriffe zu erkennen und zu blockieren. Eine solche Software kann in der Regel verdächtige Aktivitäten erkennen und blockieren, bevor sie Schaden anrichten können.

Es ist auch wichtig, sich über die neuesten Ransomware-Betrugsmaschen zu informieren, da Cyberkriminelle ständig neue Methoden entwickeln, um ihre Angriffe effektiver zu gestalten. Indem du dir über die neuesten Bedrohungen im Klaren bist und proaktiv Maßnahmen ergreifst, um dich dagegen zu schützen, kannst du das Risiko eines erfolgreichen Ransomware-Angriffs auf deine Website erheblich verringern.

(via www.betrugstest.com)

Häufige Fragen zu WordPress Security

Ist WordPress sicher?

WordPress ist an sich ein sehr sicheres System, wenn man denn gewissen Vorkehrungen trifft. Dazu gehören unter anderem: Regelmäßige Updates, Einbau einer Firewall, Nutzung von Plugins und Themes aus seriösen Quellen. Das Vorurteil, WordPress wäre unsicherer als andere Systeme, ist nicht korrekt. Lediglich die extreme Verbreitung lockt Hacker tendenziell mehr an, als dass bei anderen Content Management Systemen der Fall wäre.

Wie kann ich schnell und einfach die Sicherheit von WP verbessern?

Zuallererst wäre da zu nennen, WordPress in allen Bestandteilen (WP, Theme (auch Premium) und Plugins (auch Premium)) auf dem neuesten Stand zu halten und so regelmäßig auftretende Sicherheitslücken zu schließen. Für Securitymaßnahmen empfiehlt es sich einen Experten zu Rate zu ziehen oder zumindest die Tipps in diesem Artikel zu befolgen. Die Installation eines Firewall wäre ein weiterer sinnvoller Schritt um eine gewisse Grundsicherheit zu gewährleisten.

Muss ich Updates einspielen, wenn ich Sicherheitsplugins in WP verwende?

Ja, definitiv. Keine Firewall kann Versäumnisse bei der Wartung zu 100% ausgleichen. Die Aktualisierung aller WordPress Bestandteile ist die Basis jeder Security!

Was ist der häufigste Hack bei Websites?

Sobald Hacker herausgefunden haben, dass ein Plugin oder Theme verwundbar ist, programmieren sie Bots und Scanner, um das Internet zu durchforsten und Websites zu finden, die diese verwenden. Wenn sie die Schwachstelle genau kennen, ist es für sie ein Leichtes, sie auszunutzen und einzubrechen. WordPress Websites sind generell am anfälligsten für XSS-Angriffe. Es folgen die Codeausführung und die verschiedenen Bypass-Schwachstellen. Ausgelöst durch schwach programmierte oder veraltete Plugins und Themes.

Wie viel Prozent von WP Websites werden gehackt?

Schwer zu sagen, wie viele WordPress Websites tatsächlich gehackt wurden. Viele Hacks werden nicht bekannt. Man sagt aber, dass bis zu 70% aller WP Websites Schwachstellen haben, die potentiell ausgenutzt werden können. ca. 90.000 Angriffe werden jede Minute gegen WordPress Websites gefahren. Natürlich sind diese nicht alle erfolgreich. Die schiere Menge zeigt aber, dass Hacker längst das Potential erkannt haben, dass durch die Verbreitung von WP und die Nutzung veralteter Software einige Websitebetreiber auf einem sehr schmalen Grat wandern.

Wie kann ich einen WordPress Hack schnell entfernen?

Wichtige Maßnahmen wären zu Beginn: Änderung aller Passwörter und das Einspielen eines älteren, sauberen Backups (wenn vorhanden). Ansonsten der Tausch aller Bestandteile durch neue Versionen (WP, Theme, Plugins) und die Installation und korrekte Konfiguration einer Firewall. Anschließend kann mit Hilfe von Scan Plugins auf die Suche nach Malware, Backdoors, Schadcode etc. gegangen werden.

Wer kann mir bei einem WordPress Hack helfen?

Hier sollte ein WP Experte zu Rate gezogen werden. Alternativ bieten auch Dienstleister wie Sucuri an, Websites zu bereinigen.

Was passiert bei einem WordPress Hack?

Bei einem WordPress Hack werden Schwachstellen in der Website (auf Seiten des Hosters oder der Website selbst) ausgenutzt und in der Regel Schadcode installiert. Es werden z.B. Viren an Besucher ausgespielt, SPAM Werbung versandt oder angezeigt, Daten geklaut, etc. Häufig wird eine Backdoor installiert, über die dann immer wieder Schadcode eingeschleust werden kann, selbst wenn die Site aktualisiert und abgesichert wurde und vermeintlich alle Spuren des Hacks gefunden und entfernt wurden.

Kann man wegen einer gehackten WordPress Website seine Google Rankings verlieren?

Ja, das kann man. Wenn der Hack eine Weile unentdeckt bleibt oder schlichtweg der Hack nicht entfernt wird, dann wird Google die Website nicht nur als potentiell gefährlich markieren, sondern auch nach einer gewissen Zeit diese Website aus dem Index entfernen. Es macht Sinn die eigene Website in der Google Search Console anzumelden, damit man von möglichen Sicherheitsproblemen rechtzeitig erfährt, sobald Google ein Problem bemerken sollte.

Benötige ich Plugins um WordPress abzusichern?

Profis haben die Möglichkeit auch ohne Plugins oder gar serverseitig Firewalls zu implementieren, so dass WordPress abgesichert wird. Wer sich nicht tagtäglich mit der Thematik beschäftigt, sollte auf die bekannten und sehr guten Security Plugins zurückgreifen (welche, liest du in meinem Artikel).

Was sind die besten WordPress Plugins für mehr Sicherheit?

Es gibt mittlerweile einige gute Firewalls für WordPress. Zu nennen wären BBQ, iThemes, Wordfence, und einige andere.

Bildnachweis: Security icons created by Freepik – Flaticon

Profi-Tipp

Die Security deiner Website hängt natürlich von der Konfiguration und vom generellen Setup deiner Website ab. Das Theme, die Plugins und WordPress selbst sind aktuell zu halten, um Sicherheitslücken zu schließen. Mit Firewall-Regeln und entsprechenden Security-Plugins lassen sich viele Angriffe abfangen. Ein guter Hoster kann dabei helfen und auch noch weitere Sicherheitsebenen einziehen, die schon vor dem Aufruf der Website greifen. Hier habe ich dir die besten deutschen WordPress Hoster zusammengestellt. Und wenn du auf der Suche nach einem spezialisierten WordPress Hoster bist, der auch das Thema Sicherheit vollumfänglich bedient, dann empfehle ich dir meinen Testbericht zu HostPress.

Hallo René,

vielen Dank für die Tipps. Sie sind eine sehr gute Grundlage für die Umsetzung meiner Sicherheitsstrategie auf unseren Servern und WordPress-Seiten.

Viele Grüße,

Matthias